Après une enquête fouillée, l'Anssi publie ses conclusions concernant une campagne d'attaques sur l'outil de supervision d'applications, réseaux et systèmes open source Centreon. L'agence y voit clairement la signature du mode opératoire "Sandworm", celui de groupes de hackers dans la mouvance de la direction du renseignement de l'armée russe GRU. Les victimes seraient principalement des prestataires de services, notamment d'hébergement.

L'Anssi vient de publier un rapport très détaillé sur des attaques ciblant des serveurs Centreon selon le mode opératoire Sandworm. Édité par la société du même nom, Centreon est un superviseur d'applications, réseaux et systèmes dont une version est disponible en open source sous licence GPL 2.0. La version la plus courante s'appuie sur CentOS. Sur les serveurs compromis de fin 2017 à 2020 identifiés par l'Anssi, les versions installées de Centreon n'étaient pas à jour et il existait deux portes dérobées : le webshell P.A.S. et celle que Eset a baptisée Exaramel.

Ironie de l'histoire, Centreon, l'éditeur, était auparavant connu sous le nom de Merethis. Et son logiciel de supervision open source s'appelait Oreon. En 2017 Oreon devient Centreon car trop proche dans sa dénomination d'un certain... Orion. Oui Orion, l'outil de SolarWinds à l'origine du Solorigate qui a touché il y a quelques semaines des grands noms de la sécurité informatique. Décidément le chasseur géant de la mythologie grecque attire les pirates informatiques.

Le mode opératoire Sandworm qui semble clairement ressortir du hack ZeroDay Centreon est la signature de groupes de hackers proches de la direction du renseignement de l'état-major de l'armée russe, le GRU, même si l'Anssi ne désigne directement ni le GRU, ni la Russie.

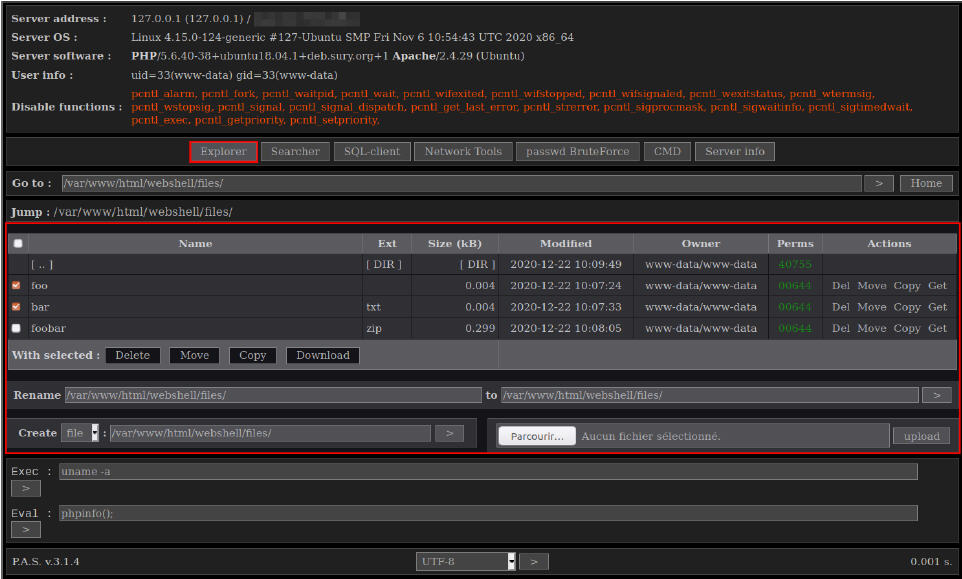

Une vue de l'Explorer du webshell P.A.S., l'une des deux portes dérobées trouvées sur les serveurs compromis.

Une vue de l'Explorer du webshell P.A.S., l'une des deux portes dérobées trouvées sur les serveurs compromis.

On attribue au mode opératoire Sandworm et/ou au groupe TeleBots un assez beau tableau de chasse. Y figurent l'attaque du réseau électrique ukrainien en 2015-2016 et sans doute indirectement le ransomware NotPetya.

Limiter l'exposition internet des outils de supervision

Dans son rapport, l'Anssi incite à la mise à jour scrupuleuse d'outils de supervision comme Centreon (la version la plus récente trouvée sur un serveur compromis est la 2.5.2), mais aussi de limiter l'exposition internet de ce type d'outils et bien sûr de renforcer encore la sécurité des serveurs Linux.

« Les vulnérabilités des applications sont souvent corrigées par les entreprises éditrices des solutions. Il est recommandé de mettre à jour les applications dès que les failles sont identifiées et que leurs correctifs sont publiés. Cette préconisation est impérative pour les systèmes critiques comme les systèmes de supervision.»

« Les outils de supervision comme Centreon nécessitent d’être fortement connectés au système d’information supervisé et sont donc des composants potentiellement ciblés par un attaquant souhaitant se latéraliser. Il est recommandé de ne pas exposer les interfaces web de ces outils sur Internet ou de restreindre l’accès à celles-ci en mettant en œuvre des mécanismes de sécurité non applicatifs (certificat client TLS, authentification basic par le serveur web) »

Le webshell P.A.S. utilisé lors d'attaques de sites WordPress

D'après l'Anssi, même si Centreon compte parmi ses clients des grands groupes comme Total, EDF, Orange, Bolloré, Air France, Airbus ou le ministère de la Justice, les victimes de l'attaque Sandworm et les serveurs compromis sont à rechercher plutôt du côté des prestataires de services informatiques et notamment d'hébergement web. L'Anssi indique que le webshell P.A.S. a été utilisé lors d'attaques de sites WordPress.

Dans son rapport technique (Cf. ci-dessous) , l'agence présente notamment les méthodes de détection des deux portes dérobées sur des serveurs compromis et liste les fichiers à supprimer. Félix Aimé, chercheur en cybersécurité chez Kaspersky, est lui plus circonspect. « Il faut impérativement rechercher sur l’ensemble des serveurs possédant une instance de Centreon la présence des indicateurs de compromission dévoilés dans le rapport de l’Anssi (fichiers, services, crontab etc.). Il faut prendre conscience qu’en cas de compromission découverte, la simple suppression des fichiers présentés dans le rapport de l’Anssi ne constitue pas une mesure adéquate. Il semble que l’attaquant s’est servi de Centreon pour prendre pied dans certains réseaux informatiques, puis s’est sans doute latéralisé vers d’autres ressources et/ou réseaux. Il est dès lors impératif de mettre en œuvre une réponse à incident prenant en compte cet aspect « avancé » de l’attaque ».

Autant le rapport de l'Anssi est exceptionnellement détaillé et précis, autant l'éditeur Centreon est lui peu disert, se limitant à une courte déclaration à l'AFP. « Centreon a pris connaissance des informations publiées par l’Anssi ce soir[lundi], au moment de la publication du rapport, qui concernerait des faits initiés en 2017, voire en 2015[...] Nous mettons tout en œuvre pour prendre la mesure exacte des informations techniques présentes dans cette publication ».

Mise à jour 16/02/2021 17h00 : Centreon a publié une mise au point assez complète en fin de journée de mardi que nous vous proposons ici.