Mimecast, Palo Alto Networks, Qualys et Fidelis ont confirmé avoir été ciblées par le hack SolarWinds dont le nombre de victimes ne cesse de grandir chaque semaine.

L’affaire SolarWinds continue de faire parler d'elle. Après Malwarebytes, Microsoft, FireEye ainsi que plusieurs administrations d’État américaines, ce sont quatre nouvelles entreprises de cybersécurité qui ont été la cible du Solorigate.

Mimecast, Palo Alto Networks, Qualys et Fidelis ont annoncé avoir été la cible du hacking en lien avec celui sur SolardWinds, ont révélé ZdNet et Forbes. Toutes avaient installé l’application Orion – celle-là même par laquelle le hack a été permis.

« Notre investigation a montré que la cyberattaque a eu accès, et a potentiellement exfiltré, certains messages cryptés créés par des utilisateurs américains et britanniques. Ces connexions ont permis d’accéder à des services internes et de cloud, y compris LDAP, Azure Active Directory, Exchange Web Services », a confirmé Mimecast dans un communiqué de presse, le 26 janvier, après avoir reconnu une faille de sécurité quelques semaines auparavant.

La liste s’allonge

Palo Alto Networks et Qualys ont révélé les mêmes failles de sécurité sur leurs système auprès de Forbes. La première en a observé deux, entre septembre et octobre 2020, lorsque la seconde a reconnu avoir installé une version compromise d'Orion en vue de tests sans pour autant avoir subi de préjudice. Idem pour Fidelis qui, dans un article de blog, a confirmé une attaque relativement restreinte.

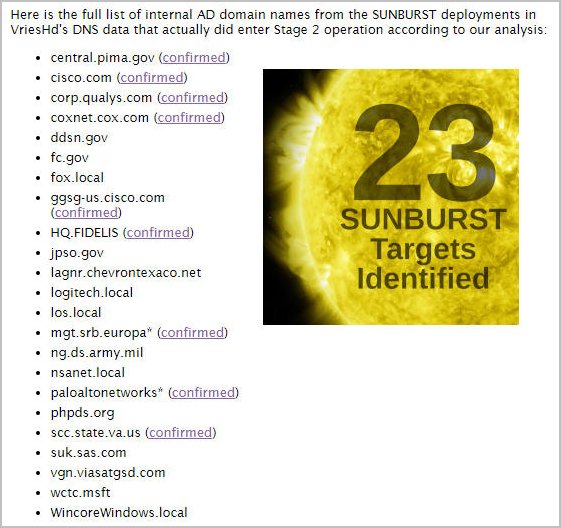

Au total, huit entreprises de cybersécurité ont pour l’instant reconnu avoir été ciblées. Elles viennent s’ajouter à la liste des nombreuses autres entreprises affectées. Une étude de l’entreprise de cybersécurité Netresec a ajouté 23 nouvelles entreprises à cette liste, lundi dernier.